Criptojacking

El criptojacking trata de realizar actividades de minado de criptomonedas en dispositivos donde el propietario no es consciente de ello.

Es decir, consiste en el robo de energía y recursos de forma oculta a usuarios para beneficio propio de los crackers. Un cracker no es más que un hacker, pero que actúa con malas intenciones frente a otros usuarios.

Además, el criptojacking se ha convertido en una de las formas más rentables de infectar dispositivos, puesto que normalmente son software muy complicados de identificar y difíciles de remover o eliminar del dispositivo en cuestión.

Características del criptojacking

El criptojacking funciona usualmente como un software malicioso que se instala en el dispositivo de forma secreta. De esta forma, puede operar y adaptarse según el rendimiento del dispositivo.

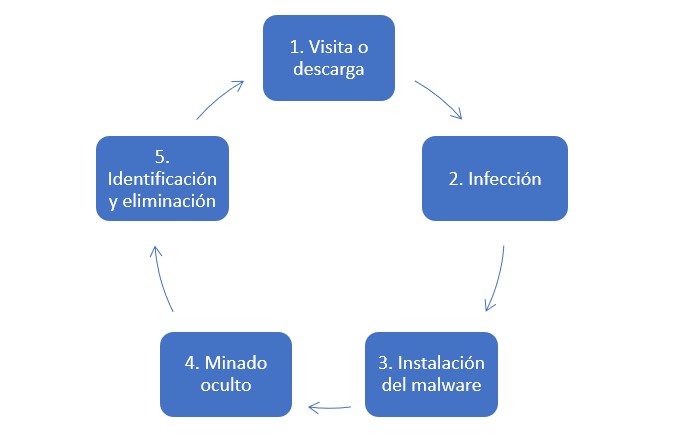

En otras palabras, el ciclo tradicional en el cual un dispositivo es infectado por software malicioso es en primer lugar mediante la visita o descarga de datos de webs de dudosa reputación. Luego, este software infecta el dispositivo o busca la forma de instalación más eficiente y menos llamativa.

A partir de aquí, comienza a minar en secreto criptoactivos sin el conocimiento ni el consentimiento del usuario, por lo que hasta que este no note ciertos patrones anormales en el comportamiento de su dispositivo, no lo eliminará salvo casos de eliminación involuntaria, como pueden ser reseteos y reinicio de sistemas operativos de origen.

Clases de criptojacking

Según donde posea el software malicioso su principal foco de actividad, el criptojacking tendrá tres lugares en los que su infección destaca:

- PC y dispositivos móviles.

- Routers y módems wifis.

- Servidores y sistema de redes.

Por una parte, cuando este tipo de actividad se centra en PC y dispositivos móviles, lo suele hacer en los propios navegadores, teniendo forma usualmente de extensión del propio navegador.

Por otra parte, routers y módems wifis son una forma también de conseguir controlar el ecosistema de un usuario, ya que la infección llegaría de forma indirecta a todos los dispositivos del hogar u oficina.

Finalmente, la infección de servidores y redes del estilo es la forma más complicada, pero también la que más beneficios puede dar.

Si los dispositivos son las unidades básicas en cuanto a infección de usuarios, un router puede acaparar desde 2 a 10 dispositivos y un servidor, a cientos e incluso miles, ya que el servidor es necesario siempre para la interconexión entre dispositivos y el acceso a páginas web.

Ejemplo de criptojacking

El caso más sonado en la lucha contra el criptojacking fue la operación liderada por la Interpol la cual se llevó a cabo en el sudeste asiático, en países como Tailandia, Filipinas, Indonesia o Singapur, entre otros.

Esta operación se inició en el 2019 y se consiguió reducir un 78% las acciones maliciosas de este estilo, en el que dicha organización tuvo que apoyar en mayor medida países más desprotegidos en este sentido, como pudieron ser Laos, Vietnam o Brunei.